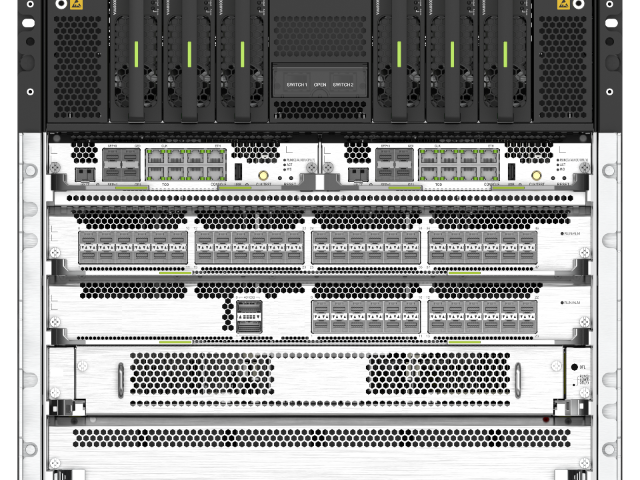

- 品牌

- 深信服,华为,华三,联想,DellEMC,浪潮,SUGON,

- 型号

- 齐全

可控性:可控性是人们对信息的传播路径、范围及其内容所具有的控制能力,即不允许不良内容通过公共网络进行传输,使信息在合法用户的有效掌控之中。不可抵赖性:不可抵赖性也称不可否认性。在信息交换过程中,确信参与方的真实同一性,即所有参与者都不能否认和抵赖曾经完成的操作和承诺。简单地说,就是发送信息方不能否认发送过信息,信息的接收方不能否认接收过信息。利用信息源证据可以防止发信方否认已发送过信息,利用接收证据可以防止接收方事后否认已经接收到信息。数据签名技术是解决不可否认性的重要手段之一。数据备份设备定期备份数据,以防数据丢失造成重大损失。上海信息网络安全方案

全球经济日益融合这方面的关键因素包括跨国公司的兴起、民族特性的弱化(比如在欧盟范围之内)、互联网的发展,以及对低工资国家的网上工作外包。对信息战及运作的影响:互联网、私人网络、虚拟私人网络以及多种其他技术,正在将地球联成一个复杂的“信息空间”。这些近乎无限的联系一旦中断,必然会对公司甚至对国家经济造成严重破坏。在发展极快的设计学科,大学生一年级时所学的较新知识到毕业时大多已经过时。设计与销售周期——构想、发明、创新、模仿——在不断缩短。在20世纪40年代,产品周期可持续三四十年。这里,持续三四十周已属罕见。原因很简单:大约80%过往的科学家、工程师、技师和医生这里仍然活着——在互联网上实时交流意见。郑州工控系统网络安全运维邮件安全网关拦截垃圾邮件与钓鱼邮件,保护企业邮件安全。

研究与发展:(R&D)促进全球经济增长的作用日益增强,美国研发费用总和30年来稳步上升。中国、日本、欧盟和俄罗斯也呈类似趋势。对信息战及运作的影响:这一趋势促进了近数十年技术进步的速度。这是信息战发展的又一关键因素。R&D的主要产品不是商品或技术,而是信息。即便是研究成果中较机密的部分一般也是存储在计算机里,通过企业的内联网传输,而且一般是在互联网上传送。这种可获取性为间谍提供了极好的目标——无论是工业间谍,还是间谍。技术变化随着新一代的发明与应用而加速。

相关认证 ——CISSP。CISSP 简介:从事安全领域的工作,不管是信安、网安还是数安,不管是在安全技术上,还是在安全管理上,有一个认证可以非常全方面地学习到这些内容,那就是 CISSP 信息安全专业人士认证。常见误解纠正:很多人把 CISSP 当作是网络安全的一个认证(实际上某些培训机构也是这么翻译的),但其实这并不十分准确,事实上 CISSP 是一项信息安全的认证,它的范畴比网络安全要更为普遍和全方面。与其他认证对比:还有人会将CISSP(国际认证)和CISP(国内认证)混淆。这两个所学内容多有重合,较大差异在于法律法规上。前者是国际认证,不分等级和方向,考试难度较大,考出来就是较高级别,认可度更高;后者是国内认证,分了多个方向(比如CISP - A、CISP - PTE、CISP - DSG 等 ),考试相对容易一些 ,在国内、国企等单位认可度高。网络探针设备镜像主要流量,为安全分析提供原始数据包。

TCP/IP协议各层可能受到的威胁及防御方法是什么?网络层:IP欺骗攻击,保护措施包括防火墙过滤、打补丁等。传输层:应用层:邮件病毒、木马等,防御方法包括认证、病毒扫描、安全教育等。端口扫描技术的原理是什么?端口扫描向目标主机的TCP/IP服务端口发送探测数据包,并记录目标主机的响应。通过分析响应来判断服务端口是打开还是关闭,就可以知道端口提供的服务或信息。端口扫描只能对接受到的数据进行分析,帮助我们发现目标主机的某些内在的弱点,而不会提供进入一个系统的详细步骤。网络测试仪可测量线缆质量,确保千兆/万兆链路达到标准性能。济南加密系统网络安全应用

安全设备的更新升级至关重要,紧跟安全技术发展步伐。上海信息网络安全方案

未来派学者斯蒂芬·斯蒂尔指出:“网络系统……不单纯是信息,而是网络文化。多层次协调一致的网络袭击将能够同时进行大(国家的安全系统)、中(当地电网)、小(汽车发动)规模的破坏。”通信技术生活方式:电信正在迅速发展,这主要是得益于电子邮件和其他形式的高技术通信。然而,“千禧世代”(1980年—2000年出生的一代——译注)在大部分情况下已不再使用电子邮件,而喜欢采用即时信息和社交网站与同伴联系。这些技术及其他新技术正在建立起几乎与现实世界中完全一样的复杂而普遍的社会。上海信息网络安全方案

- 济南学校网络安全方案 2026-03-16

- 郑州企业网络安全公司 2026-03-16

- 上海信息网络安全方案 2026-03-16

- 西安空间网络安全测评 2026-03-16

- 沈阳空间网络安全第三方服务机构 2026-03-16

- 济南网络安全技术 2026-03-16

- 太原医院网络安全测评 2026-03-16

- 成都事业单位网络安全测评 2026-03-15