- 品牌

- 深信服,华为,华三,联想,DellEMC,浪潮,SUGON,

- 型号

- 齐全

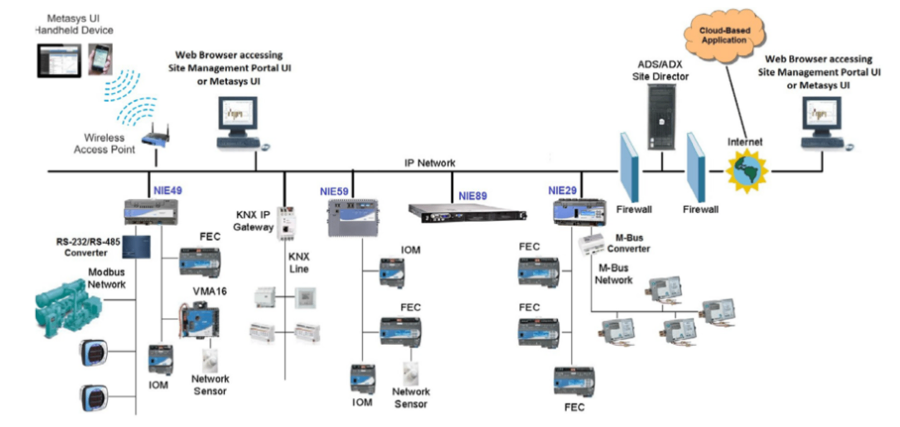

除了常见网络安全设备外,还有许多其他的设备和技术,如反病毒软件、蜜罐(Honeypot)、安全路由器、网络加密等。这些设备和技术的目标都是为了保护计算机网络免受恶意攻击和未经授权访问。总之,网络安全设备在保护计算机网络免受网络攻击和未经授权访问方面起着至关重要的作用。通过使用这些设备,组织和个人可以增强网络的安全性,并保护敏感数据的机密性和完整性。然而,需要注意的是,网络安全是一个不断演变的领域,攻击者的技术也在不断发展。因此,及时更新和升级网络安全设备,加强网络安全意识培训和实施安全较佳实践,是确保网络安全的重要措施。入侵检测系统(IDS)应部署在主要网络,实时监控异常攻击行为。上海工控系统网络安全解决方案

目前我国网络安全存在几大隐患,影响网络安全性的因素主要有以下几个方面。(1)网络结构因素,网络基本拓扑结构有3种:星型、总线型和环型。一个单位在建立自己的内部网之前,各部门可能已建造了自己的局域网,所采用的拓扑结构也可能完全不同。在建造内部网时,为了实现异构网络间信息的通信,往往要放弃一些安全机制的设置和实现,从而提出更高的网络开放性要求。(2)单位安全政策,实践证明,80%的安全问题是由网络内部引起的,因此,单位对自己内部网的安全性要有高度的重视,必须制订出一套安全管理的规章制度。沈阳信息网络安全管理网络测试仪可测量线缆质量,确保千兆/万兆链路达到标准性能。

不良信息:主要包括涉及文化和伦理道德领域的不良信息,还包括称为“信息垃圾”的无聊或无用信息,应采取一定措施过滤或清理这种信息,并依法打击犯罪分子和犯罪集团。攻击性信息:它涉及各种人为的恶意攻击信息,如国内外的“hacker”攻击、内部和外部人员的攻击、计算机犯罪和计算机病毒信息。这种针对性的攻击信息危害很大,应当重点进行安全防范。保密信息:按照国家有关规定,确定信息的不同密级,如秘密级、机密级和绝密级。这种信息涉及经济、文化、外交等各方面的秘密信息,是信息安全的重点,必须采取有效措施给予特殊的保护。

后门的三种程序及其原理和防御方法是什么?远程开启TELNET服务:防御方法为注意对开启服务的监护。建立WEB和TELNET服务:防御方法为注意对开启服务的监控。让禁用的GUEST用户具有管理权限:防御方法为监护系统注册表。应用代理是什么?代理服务有哪些优点?应用代理也叫应用网关,作用在应用层,其特点是完全“阻隔”了网络的通信流,通过对每种应用服务编制专门的代理程序,实现监视和控制应用层通信流的作用。代理服务器有以下两个优点:允许用户“直接”访问互联网;适合于进行日志记录。企业部署防毒网关,有效拦截病毒,避免恶意软件传染内部网络。

网络安全设备有哪些?本文将重点介绍三种常见的网络安全设备:入侵检测系统(IDS)、统一威胁管理(UTM)和数据库审计(DBAudit),并探讨它们的功能和应用场景。入侵检测系统(IDS):入侵检测系统(IDS)是一种用于监控网络流量和系统日志的设备,旨在及时发现和报告潜在的攻击行为。IDS通过分析网络流量和系统日志,识别异常活动和已知的攻击特征,并向管理员发送警报。IDS的主要优点是能够提供实时监控和警报功能,帮助管理员迅速采取行动。然而,IDS也有其局限性,如误报率较高、缺乏主动防御能力等。因此,通常需要与其他安全设备配合使用,以提高整体安全性。物联网安全设备保护企业物联网设备及数据安全。沈阳信息网络安全管理

智能安全设备运用 AI 技术,精确识别新型安全威胁。上海工控系统网络安全解决方案

——应用的安全性涉及到信息、数据的安全性。信息的安全性涉及到机密信息泄露、未经授权的访问、破坏信息完整性、假冒、破坏系统的可用性等。在某些网络系统中,涉及到很多机密信息,如果一些重要信息遭到窃取或破坏,它的经济、社会影响将是很严重的。因此,对用户使用计算机必须进行身份认证,对于重要信息的通讯必须授权,传输必须加密。采用多层次的访问控制与权限控制手段,实现对数据的安全保护;采用加密技术,保证网上传输的信息(包括管理员口令与账户、上传信息等)的机密性与完整性。上海工控系统网络安全解决方案

- 南昌系统网络安全防护 2026-01-17

- 网络安全 2026-01-17

- 太原医院网络安全解决方案 2026-01-17

- 智能无损网关路由器 2026-01-16

- 广州金融企业网络安全测评 2026-01-16

- 长沙一站式网络安全运维 2026-01-16

- 海口金融企业网络安全方案 2026-01-16

- 广州系统网络安全方案 2026-01-16