技术防御层:涵盖加密算法(如AES、RSA)、访问控制(如RBAC模型)、网络隔离(如VLAN、SDN)等技术,是抵御攻击的一道防线。例如,零信任架构通过“默认不信任、始终验证”原则,将传统边界防御转化为动态权限管理,明显提升内网安全性。管理策略层:包括安全政策制定、风险评估、应急响应等流程。ISO...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 型号

- 齐全

在数字时代,网络信息安全已成为全球关注的焦点。随着互联网技术的迅猛发展,网络攻击、数据泄露等安全威胁层出不穷。因此,保护网络信息安全不只是技术挑战,更是社会责任。网络信息安全是指通过采取一系列技术和管理措施,确保网络系统中的硬件、软件、数据及其功能免受破坏、篡改、泄露和非法访问。它涉及信息的保密性、完整性和可用性。保密性威胁主要来源于黑色技术人员攻击、恶意软件等。黑色技术人员可能利用系统漏洞或弱密码等方式入侵网络,窃取敏感信息。因此,加强密码管理、定期更新系统和软件补丁至关重要。网络安全的法规遵从性要求持续的风险管理。苏州下一代防火墙

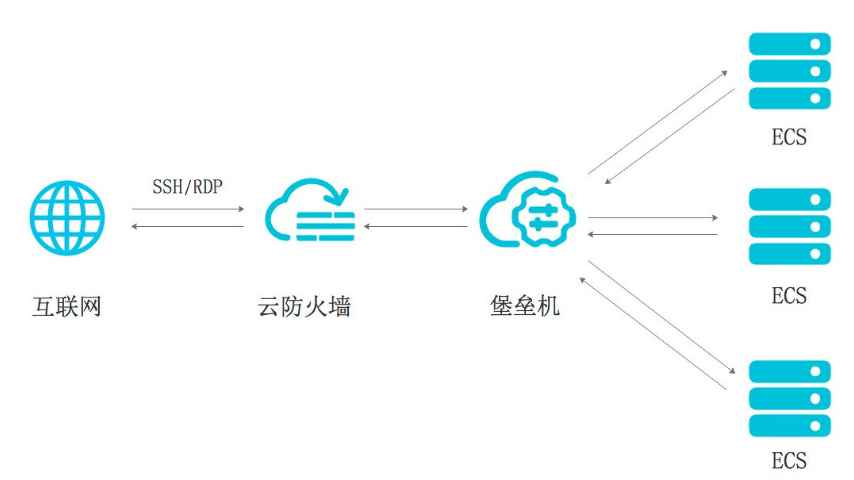

网络信息安全是指保护网络系统、应用程序和数据的机密性、完整性和可用性的过程。它是数字时代的基础支撑,涵盖了技术、管理和法律等多个方面。随着互联网的快速发展,网络信息安全问题日益凸显,对个人、企业乃至国家的安全都具有重要意义。密码学是网络信息安全的基石之一。它通过使用加密算法、密钥管理和数字签名等技术,确保信息在传输和存储过程中的保密性、完整性和可鉴别性。密码学的应用普遍,包括网络通信、电子商务、数字签名等领域。防火墙是网络安全的一道防线,通过控制进出网络的数据流,防止未经授权的访问和攻击。而入侵检测系统(IDS)则能主动检测网络中的异常行为,及时发出警报并采取相应的防护措施。两者结合使用,能有效提高网络的安全性能。常州网络安全审计网络安全的法规遵从性要求数据保护的审计和监督。

密码是我们在网络世界中的身份凭证,因此密码保护至关重要。一个强密码应该包含字母、数字和特殊字符,并且长度要足够长。同时,我们还需要定期更换密码,避免使用与个人信息相关的密码,以防止密码被猜测或破除。网络攻击是一种常见的网络安全威胁。为了防范网络攻击,我们需要提高警惕,警惕不明链接和附件,以免触发恶意软件的下载。同时,我们还需要安装和及时更新杀毒软件,确保计算机系统的安全。此外,强化网络安全培训也是防范网络攻击的重要措施之一。恶意软件是指未经用户允许便在计算机系统中安装以实现恶意目的的软件。为了防范恶意软件的传播,我们需要定期更新操作系统和软件的补丁,及时修复漏洞。同时,我们还需要安装信任的杀毒软件,并避免随意下载未经验证的软件。

网络安全审计是保障网络信息安全的重要手段之一。通过对网络系统的安全状况进行定期或不定期的审计检查,可以及时发现和解决网络安全问题。在审计过程中,我们需要关注网络系统的安全配置、安全管理制度、安全事件处理等方面的情况,确保网络系统的安全稳定运行。网络安全态势感知是指对网络安全状况进行实时监测和分析的能力。通过态势感知技术,我们可以及时发现网络中的异常行为和潜在威胁,为制定有效的安全策略提供依据。在实际应用中,我们可以利用大数据分析、人工智能等技术手段来实现网络安全态势感知。网络安全的威胁模型帮助理解潜在攻击的动机和能力。

除了防火墙之外,入侵检测系统(IDS)也是保障网络信息安全的重要工具。IDS能够主动检测网络中的异常行为和潜在威胁,并发出警报以便及时应对。IDS通常采用特征匹配和异常检测两种方法进行检测。特征匹配是通过将网络流量与已知的攻击模式进行比对来发现攻击行为;而异常检测则是通过分析网络流量的统计特征来发现异常行为。IDS与防火墙协同工作可以形成更加完善的网络安全防护体系。在网络安全领域中,数据加密技术也是一项关键技术。数据加密技术可以确保数据在传输和存储过程中的保密性和完整性。通过采用加密算法对数据进行加密处理可以使得数据在传输过程中即使被截获也无法被破除。同时数据加密技术还可以防止数据在存储过程中被篡改或损坏。目前常用的数据加密算法包括对称加密算法、非对称加密算法和哈希算法等。网络安全的法规遵从性要求数据主体权利的尊重。苏州下一代防火墙

网络安全保险可以帮助企业减轻网络攻击造成的经济损失。苏州下一代防火墙

数据加密技术是保护网络信息安全的重要手段之一。通过对数据进行加密处理,可以确保数据在传输和存储过程中的安全性。常见的加密技术包括对称加密、非对称加密和哈希算法等。这些技术可以保护用户的数据不被非法获取或篡改,提高网络信息的保密性和完整性。防火墙是网络安全的一道防线,它可以根据安全策略控制进出网络的数据流。防火墙通过监测和过滤网络数据包,可以防止非法访问和恶意攻击。同时,防火墙还可以提供VPN(虚拟私人网络)服务,确保远程用户安全地访问内部网络资源。苏州下一代防火墙

- 南通学校网络安全管理体系建设 2026-02-01

- 上海企业网络安全价格 2026-01-31

- 无锡网络流量控制费用 2026-01-31

- 上海信息系统安全管理 2026-01-31

- 无锡计算机网络安全费用 2026-01-31

- 江苏网络入侵防御费用 2026-01-30

- 南京网络流量控制哪家好 2026-01-30

- 江苏机房网络安全多少钱 2026-01-30

- 杭州网络入侵防御评估 2026-01-30

- 无锡上网行为管理厂商 2026-01-30

- 杭州下一代防火墙在线咨询 2026-01-29

- 上海厂房网络安全大概多少钱 2026-01-29

-

江苏办公楼网络安全服务电话 2026-01-29 20:04:18身份认证是验证用户身份的过程,常见方法包括密码认证(易受用力破了解)、双因素认证(密码+短信/令牌)、生物认证(指纹、人脸识别)及多因素认证(结合多种方式)。访问控制则基于身份认证结果,决定用户对资源的操作权限,模型包括自主访问控制(DAC)(用户自主设置权限)、强制访问控制(MAC)(系统强制分配...

-

南京计算机网络安全服务 2026-01-28 03:04:20网络安全是全球性问题,需要各国共同应对。因此,网络安全知识的国际合作与交流显得尤为重要。各国相关单位、企业和学术机构通过举办国际网络安全会议、开展联合研究项目、共享威胁情报等方式,加强在网络安全领域的合作与交流。这种国际合作与交流不只有助于提升各国的网络安全防护能力,还能促进网络安全技术的创新和发展...

-

无锡计算机网络安全在线咨询 2026-01-28 03:04:20网络安全是全球性问题,需要各国共同应对。因此,网络安全知识的国际合作与交流显得尤为重要。各国相关单位、企业和学术机构通过举办国际网络安全会议、开展联合研究项目、共享威胁情报等方式,加强在网络安全领域的合作与交流。这种国际合作与交流不只有助于提升各国的网络安全防护能力,还能促进网络安全技术的创新和发展...

-

浙江网络入侵检测哪家好 2026-01-28 09:03:55物联网是指通过各种信息传感设备,将物品与互联网连接起来,实现物品的智能化识别、定位、跟踪、监控和管理。随着物联网设备的普遍应用,物联网安全问题也日益凸显。物联网设备通常具有计算能力有限、安全防护能力弱等特点,容易受到攻击。灰色产业技术人员可以通过攻击物联网设备,获取用户的隐私信息,控制设备进行恶意操...

-

江苏弱电安防点位报价

2026-02-25 -

上海医院弱电安防收费标准

2026-02-25 -

南京网络弱电安防点位报价

2026-02-25 -

苏州姑苏区饭店啤酒代理长期合作

2026-02-25 -

苏州别墅弱电安防价钱

2026-02-25 -

上海网络弱电安防系统

2026-02-25 -

南京信息系统安全找哪家

2026-02-25 -

苏州姑苏区宴会宾利啤酒商超渠道代理

2026-02-25 -

江苏网络弱电安防监控

2026-02-24